Opleiding

(English) Computer Literacy and Digital Literacy ŌĆō not the same thing

Woensdag, Junie 7th, 2023(English) Information Security Awareness Training

Dinsdag, Oktober 5th, 2021Hoekom is kubersekuriteit belangrik?

Dinsdag, Oktober 5th, 2021Kubersekuriteit is die vaardigheid en vermo├½ om netwerke, toestelle en data van onwettige toegang op kriminele gebruik te beskerm en die praktyk om vertroulikheid, integriteit en die beskikbaarheid van inligting te waarborg.┬Ā

Kommunikasie, vervoer, handel en geneeskunde is slegs enkele areas wat afhanklik is van rekenaars en die Internet. `n Groot hoeveelheid van jou persoonlike inligting word op jou slimfoon, rekenaar, tablet of elders op iemand anders se stelsels gestoor. Die vermoë en kennis om jou gestoorde inligting te kan beskerm is van kardinale belang nie net vir jou as individu nie, maar ook vir jou organisasie en kollegas.

Het jy geweet dat:

- Vanaf 2021, vind daar elke 11 sekondes `n losprysware-aanval┬Ā(ransomware). In 2019 was dit elke 39 sekondes, `n duidelike toename.

- 43% van kuberaanvalle teiken klein besighede. Hierdie aanvalle het met 400% gestyg sedert die begin van COVID.┬Ā

Amerika se Cybersecurity and Infrastructure Security Agency het `n versameling wenkblaaie beskikbaar gestel vir algemene gebruik. Hierdie aflaaibare PDF-dokumente bevat al die inligting wat jy benodig om jouself te beskerm in `n handige, kompakte formaat.

Amerika se Cybersecurity and Infrastructure Security Agency het `n versameling wenkblaaie beskikbaar gestel vir algemene gebruik. Hierdie aflaaibare PDF-dokumente bevat al die inligting wat jy benodig om jouself te beskerm in `n handige, kompakte formaat.

- Kubersekuriteit begin by jou

- Hoe om sterk wagwoorde te kies

- Kubersekuriteit by die kantoor

- Identiteitsdiefstal en internetbedrog

- MFA (Veelfaktor-bekragtiging)

Lees ook meer oor MFA vir US-studente en personeel op ons blog - Privaatheid aanlyn

- Uitvissing en verkullery

- Beskerm jou digitale tuiste

- Sosiale media kuberveiligheid

- Kubersekuriteit wanneer jy reis

Meer wenke en hulpbronne kan hier verkry word.┬Ā

[BRON:┬Ā Cybersecurity and Infrastructure Security Agency, United States Government)┬Ā

Ekstra vlak van sekuriteit vir rekenaars op kampus

Maandag, Augustus 2nd, 2021Kubermisdaad is ┼ē veld wat voortdurend ontwikkel. Alhoewel die groter meerderheid virusse aanvanklik as poetse geskep is, is dit deesdae noodsaaklik om op hoogte te bly met die verskeie risiko’s op die internet as jy veilig aanlyn wil wees. Hier is ┼ē kort opsomming van die basiese gevare:┬Ā

Malware, of malicious software, is ┼ē oorkoepelende term vir enige kwaadwillige rekenaarprogram. Malware is die mees algemene vorm van aanlyn-bedreiging.┬Ā

Ransomware is ┼ē nuwe vorm van malware wat gebruikers se toegang tot dokumente of toestelle sluit en dan anoniem ┼ē aanlynbetaling eis om toegang te herstel.┬Ā

Adware is ┼ē vorm van malware wat versteek is op jou toestel en advertensies aan jou vertoon. Sommige adware monitor ook jou aanlyngedrag sodat dit pasgemaakte advertensies vir jou kan wys.┬Ā

Spyware is ┼ē vorm van malware wat versteek is op jou toestel, jou aktiwiteite monitor en sensitiewe data soos bankinligting en wagwoorde steel.┬Ā

Die w├¬reld van kubermisdaad is soortgelyk aan die van tegnologie. Elke jaar is daar nuwe tendense, deurbrake en hulpmiddele.┬Ā

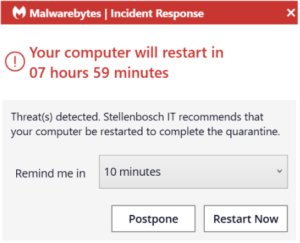

Jy het moontlik opgemerk dat daar onlangs ┼ē Malwarebytes Threat Scan ikoon op jou skootrekenaar of tafelrekenaar se skerm verskyn het (Figuur 1). Moenie skrik nie, dis nie ┼ē nuwe tipe malware nie! Universiteit Stellenbosch se IT-afdeling het ┼ē ekstra vlak van sekuriteit op kampusrekenaars bygevoeg.┬Ā

Figuur 1

Malwarebytes Incident Response is vertroude standaard in outomatiese eindpunt remediasie. Ongelukkig, onder huidige omstandighede, beteken dit dat sommige malware kan terugkeer nadat dit verwyder is. Indien dit gebeur sal Malwarebytes jou aanpor om jou rekenaar af en aan te sit, soos aangedui in Figuur 2.

Figuur 2

Dit gebeur omdat die malware moet sinkroniseer met jou webblaaier se profiel. Dit sal weer terug sinkroniseer met jou toestel nadat dit verwyder is. Indien jy daagliks sulke versoeke van Malwarebytes kry om jou rekenaar af te sit, stel ons voor dat jy ┼ē versoek aanteken op die ICT Partner Portal sodat ┼ē tegnikus jou kan help.┬Ā

[ARTIKEL DEUR BRADLEY VAN DER VENTER]

Microsoft Teams werkverrigting wenke

Dinsdag, Julie 6th, 2021Die meeste US-personeel het waarskynlik al die frustrasie ervaar van gebroke internetverbindings tydens ┼ē Teams-vergadering of ander tegniese uitdagings soos swak of gebroke verbindings. Met hierdie kort artikel verskaf ons `n paar wenke om te verseker dat jou volgende Teams-vergadering met die minimum probleme gepaardgaan. Die wenke is verdeel in drie kategorie├½:

- Goeie praktyke.

- Voorbereiding vir ┼ē moeitevrye vergadering.

- Stappe om te neem indien jy ┼ē slegte verbinding het.

Goeie praktyke sluit in:

- Skakel jou rekenaar gereeld aan en af ŌĆō ten minste een keer per dag. Die af- en aanskakel verwyder prosesse op jou rekenaar wat onnodig hulpbronne gebruik. ┼ē Goeie gewoonte is om aan die einde van die dag af te skakel en weer vars in die oggend te begin.┬Ā┬Ā

- Doen gereeld opdaterings en verseker dat die bedryfstelsel en toepassings op datum is. Dit behoort normaalweg outomaties te gebeur op rekenaars wat US-bates is.┬Ā

- Loop gereeld jou anti-virus sagteware om te voorkom dat jou rekenaar virusse kry.

Voorbereiding vir ┼ē moeitevrye vergadering, veral belangrik as jy die vergadering lei:

- Maak alle onnodige toepassings toe.┬Ā

- Toets of jy wel voldoende Internet-bandwydte beskikbaar het. Jy kan dit doen deur ┼ē Internet-bandwydte toets te doen met Speedtest by Ookla.

Vir slegs klank en die deel van grafika het jy minder as een MB/sekonde nodig.

Vir die deel van toepassings en die gebruik van jou webkamera, het jy tussen 1 en 2 MB/sekonde nodig.

Vir video het jy verkieslik 2 MB/sekonde nodig. - Toets of jou PC genoeg hulpbronne het.

Vir Windows 10 druk Ctrl + Shift + Esc.

Vir MAC is die ekwivalent die Activity Monitor: Druk Command+Space bar om die Spotlight soekveld op te roep.┬Ā

Tik Activity Monitor in die soekveld.

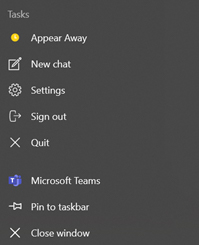

Die persentasie CPU-gebruik behoort minder as 50% te wees en die geheue-gebruik onder 60% voordat jy MS Teams gebruik. - Indien MS Teams oop was voor ┼ē vergadering, maak dit toe en weer oop te minste 10 minute voor jou vergadering begin. Om dit te doen, regskliek op die Teams-ikoon op die taskbar, kies Quit en maak dit weer oop.┬Ā

5. Indien jy jou Internet (bv. tuis) met ander gebruikers deel, maak seker dat hulle weet jy is in ┼ē vergadering sodat die Internet-verbinding nie onnodig oorlaai word nie (met bv. video’s, TV kyk of opdaterings) Skakel jou kamera af en gebruik slegs oudio as die spoedtoets of rekenaar se hulpbronne beperkings uitgewys het.

6. Indien jy die vergadering lei of aanbied en jy twyfel oor jou verbinding tuis, doen dit eerder vanaf die kantoor of kampus waar dit minder waarskynlik is dat jy probleme sal h├¬. Gebruik Ethernet (┼ē kabel direk verbind aan jou internetpunt) eerder as Wi-Fi indien dit beskikbaar is.

7. Hou ┼ē tweede toestel met Microsoft Teams byderhand vir ingeval, b.v. ┼ē selfoon met LTE-data. Oefen om toestelle te wissel sodat jy gewoond is aan hoe dit werk voordat jy `n vergadering moet lei.

Stappe om te neem indien jy ┼ē slegte verbinding het.

- Sit die kamera af indien dit aan was.

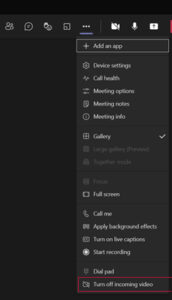

- Sit inkomende video af (laaste item onder die driepunt-spyskaart)┬Ā

Jy sal steeds gedeelde skerms en kommentaar kan sien.

3. Skakel oor na ┼ē ander toestel as die laaste alternatief, byvoorbeeld MS Teams op jou selfoon of tablet.